Serie

Bewährte Methoden für die Verwaltung von App-Registrierungen in Entra ID

1: Was sind App-Registrierungen in Microsoft Entra ID?

2: App-Eigentümerschaft zuweisen und gemeinsame Registrierungen in Microsoft Entra ID vermeiden (Du liest diesen Artikel)

3: Anmeldeinformations- und Berechtigungsverwaltung für App-Registrierungen in Entra ID

4: Wachstum von App-Registrierungen in Microsoft Entra ID steuern

Sobald du verstehst, was App-Registrierungen sind und warum sie wichtig sind (siehe Teil 1 dieser Serie), ist der nächste Schritt, deine Governance um sie herum zu verschärfen. Das technische Setup ist nur ein Teil der Geschichte. Ohne klare Eigentümerschaft und die richtige Struktur können die Dinge schnell ausser Kontrolle geraten.

In diesem Beitrag gehen wir drei wesentliche Best Practices durch, die den Grundstein für skalierbare Identity Governance in Microsoft Entra ID legen:

- Zuweisung technischer Eigentümerschaft

- Definition geschäftlicher Verantwortlichkeit durch Sponsoren

- Vermeidung der gemeinsamen Nutzung einer App-Registrierung über Umgebungen hinweg

Diese Praktiken helfen dir, Risiken zu reduzieren, Klarheit zu verbessern und den Grundstein für skalierbare Identity Governance zu legen.

Best Practice 1: Weise technische Eigentümerschaft in Entra ID zu

Einer der wichtigsten Aspekte bei der Verwaltung von App-Registrierungen in Microsoft Entra ID ist sicherzustellen, dass jede Anwendung eine klar definierte Eigentümerschaft hat. Dies bedeutet, die Verantwortung für die App einer bestimmten Person oder einem Team innerhalb deiner Organisation zuzuweisen.

Ohne einen klaren Eigentümer wird es schwierig, die Konfiguration der App zu verwalten, ihre Berechtigungen zu überprüfen, Anmeldeinformationen zu rotieren oder fundierte Entscheidungen über ihre weitere Verwendung zu treffen. Im Laufe der Zeit kann dies zu unverwalteten oder vergessenen Apps mit übermässigem Zugriff führen, was ein echtes Sicherheits- und Compliance-Risiko darstellt.

In Microsoft Entra ID kannst du Eigentümer formell über die Eigentümer-Einstellung in der App-Registrierung zuweisen. Dies wird über die Eigentümer-Schnittstelle im Entra Admin Center verwaltet. Eigentümer haben volle administrative Kontrolle über die Anwendungsregistrierung. Sie können:

- Konfigurationseinstellungen ändern

- Client Secrets und Zertifikate aktualisieren oder ersetzen

- API-Berechtigungen ändern

- Umleitungs-URLs und Branding anpassen

Im Wesentlichen fungieren sie als delegierte Administratoren für diese spezifische App. Es ist jedoch wichtig zu beachten, dass Entra ID nicht automatisch Benachrichtigungen an diese Eigentümer über ablaufende Secrets oder andere Ereignisse sendet. Sie müssen die App proaktiv überwachen oder sich auf externe Tools verlassen, um informiert zu bleiben.

In der Praxis stellt die Zuweisung technischer Eigentümer sicher, dass jemand für die technische Integrität und Wartung der App verantwortlich ist. Aber technische Eigentümerschaft ist oft nur ein Teil des Bildes. Die meisten Anwendungen benötigen auch geschäftliche Eigentümerschaft, was bedeutet, jemanden, der versteht, warum die App existiert, wer sie verwendet, welche Daten sie verarbeitet und ob sie noch geschäftlichen Wert bietet. Die Verfolgung sowohl technischer als auch geschäftlicher Verantwortung ist für eine starke Identity Governance unerlässlich.

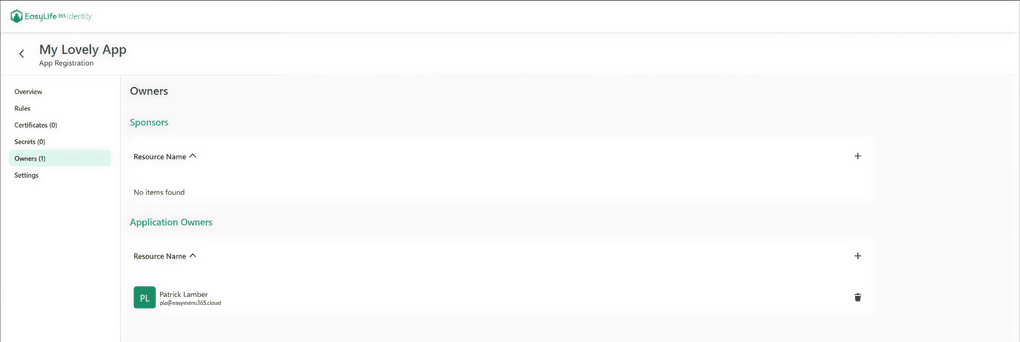

Best Practice 2: Verfolge geschäftliche Verantwortlichkeit mit Sponsoren

Diese Lücke wurde früh in der Entwicklung von EasyLife 365 Identity deutlich. Während die technische Eigentümerschaft oft inkonsistent war, wurde die geschäftliche Eigentümerschaft selten überhaupt erfasst. Anwendungen würden in Mandanten verbleiben, ohne dass jemand eindeutig dafür verantwortlich war, was es schwierig machte, Anmeldeinformationen und Berechtigungen zu verwalten oder sogar zu entscheiden, ob die App noch notwendig war.

Um dies anzugehen, haben wir von Anfang an das Konzept der Sponsoren eingeführt. Wir wollten eine Möglichkeit, nicht-technische Verantwortlichkeit zu verfolgen. Die Personen, die den geschäftlichen Fall hinter der App verstehen, wer sie verwendet und welchen Wert sie liefert. Ob es sich um einen Abteilungsleiter, einen Prozesseigentümer oder einen anderen Stakeholder im Unternehmen handelt, diese Sponsoren bieten kritische Sichtbarkeit, warum die App existiert und wie sie die tägliche Arbeit unterstützt.

EasyLife 365 Identity ermöglicht es dir, diese Rollen klar zuzuweisen und zu verfolgen, wer die geschäftliche Verantwortlichkeit trägt. Es hilft dir, jede Anwendung mit den Menschen zu verbinden, die darauf angewiesen sind, und macht Verantwortlichkeit über die gesamte Organisation hinweg sichtbar.

|

|---|

| Zuweisung von Business Sponsors in EasyLife 365 Identity. |

Über die einfache Zuweisung von Rollen hinaus ermöglicht EasyLife 365 Identity auch, Berechtigungen zu delegieren an Sponsoren oder andere Benutzer auf granulare Weise. Dies bedeutet, dass du bestimmten Personen die Möglichkeit geben kannst, eine App zu verwalten oder definierte Aktionen auszuführen, ohne ihnen vollen Zugriff auf die breitere Entra ID-Umgebung zu geben.

Diese Art der delegierten Kontrolle ist besonders nützlich in grösseren Organisationen, wo zentrale IT-Teams die Aufsicht behalten müssen, während sie lokalen Teams ermöglichen, ihre eigenen Anwendungen sicher und effizient zu verwalten.

Denn am Ende ist Eigentümerschaft nicht nur ein Häkchen. Es ist eine kritische Kontrolle, die sicherstellt, dass jede Anwendung in deiner Identity-Umgebung klare Verantwortlichkeit hat, sowohl technisch als auch geschäftlich. Ob direkt in Entra ID oder erweitert durch EasyLife 365 Identity verwaltet, starke Eigentumspr aktiken helfen, Konfigurationsdrift zu verhindern, das Risiko von Privilegienmissbrauch zu reduzieren und bessere Entscheidungsfindung während des gesamten Anwendungslebenszyklus zu unterstützen.

Best Practice 3: Teile eine App-Registrierung nicht über Umgebungen hinweg

In einem typischen Anwendungsentwicklungsprozess werden verschiedene Umgebungen verwendet, um den Lebenszyklus der Anwendung zu unterstützen. Diese umfassen normalerweise Entwicklung, Test und Produktion.

Jede Umgebung dient einem spezifischen Zweck:

- Entwicklung ist der Ort, wo du baust und experimentierst

- Test wird für Qualitätssicherung, Integration und Validierung verwendet

- Produktion ist das Live-System, das von Endbenutzern verwendet wird

Während diese Umgebungen möglicherweise ähnliche Versionen einer Anwendung ausführen, erfordern sie oft unterschiedliche Zugriffskontrollen, Überwachungskonfigurationen und Sicherheitsgrenzen.

Ein häufiger Fehler, insbesondere in kleineren Teams oder Projekten in der Anfangsphase, ist die Verwendung einer einzigen App-Registrierung in Microsoft Entra ID über all diese Umgebungen hinweg. Auf den ersten Blick mag dies bequemer erscheinen, da es die Anzahl der zu verwaltenden Registrierungen reduziert. Diese Praxis schafft jedoch mehrere erhebliche Risiken.

Die Verwendung einer App-Registrierung über mehrere Umgebungen hinweg führt mehrere ernsthafte Risiken ein:

- Gemeinsame Anmeldeinformationen: Secrets oder Zertifikate, die in der Entwicklung verwendet werden, sind auch in der Produktion gültig. Wenn eine Entwicklungsumgebung kompromittiert wird, könnten Angreifer Zugriff auf Produktionssysteme erlangen.

- Keine Trennung von Berechtigungen: API-Berechtigungen sind nicht nach Umgebung umfasst. Es ist schwierig, die geringste Berechtigung durchzusetzen oder zu verfolgen, welche Umgebung auf was zugreift.

- Verlust der Sichtbarkeit: Alle Anmeldungen, Token-Anfragen und Berechtigungsgewährungen werden unter derselben Anwendungs-ID protokolliert. Du kannst nicht leicht erkennen, welche Umgebung was tut, was es schwieriger macht, zu überwachen, zu auditieren oder Fehler zu beheben.

Die Verwendung einer einzigen App-Registrierung über Umgebungen hinweg untergräbt sowohl Sicherheit als auch operative Klarheit. Ohne klare Trennung wird es erheblich schwieriger, Anwendungsverhalten zu überwachen oder Zugriffsmuster effektiv zu auditieren. Kleine Probleme in der Entwicklung können in die Produktion übergehen, ohne eine offensichtliche Spur zu hinterlassen.

Fazit: Starke Grundlagen für skalierbare App-Governance in Microsoft Entra ID

Governance beginnt mit Struktur. Die richtigen Personen jeder Anwendung zuzuweisen und gemeinsame Registrierungen zu vermeiden, gibt dir die Sichtbarkeit und Kontrolle, die du benötigst, um App-Identitäten mit Zuversicht zu verwalten.

EasyLife 365 Identity hilft dir, diese Grundlagen zu schaffen durch:

- Zuweisung und Verfolgung von Business Sponsors

- Zuweisung und Verfolgung von Eigentümern

- Gruppierung verwandter App-Registrierungen

In Teil 3 konzentrieren wir uns auf Anmeldeinformationen und Berechtigungen. Du wirst lernen, wie du übermässig berechtigte Apps vermeidest, Secrets sicher rotierst und die Kontrolle darüber zurückgewinnst, wer Anwendungen in deinem Mandanten registrieren kann. Bleib dran. Es ist ein praktischer nächster Schritt zu stärkerer Kontrolle über App-Zugriff und Konfiguration.