Serie

Bewährte Methoden für die Verwaltung von App-Registrierungen in Entra ID

1: Was sind App-Registrierungen in Microsoft Entra ID?

2: App-Eigentümerschaft zuweisen und gemeinsame Registrierungen in Microsoft Entra ID vermeiden

3: Anmeldeinformations- und Berechtigungsverwaltung für App-Registrierungen in Entra ID

4: Wachstum von App-Registrierungen in Microsoft Entra ID steuern (Du liest diesen Artikel)

App-Registrierungen neigen dazu, still und leise zu wachsen. Was als eine Handvoll Integrationen beginnt, kann sich schnell zu Dutzenden oder sogar Hunderten von Apps entwickeln, die über deinen Microsoft Entra ID-Mandanten verteilt sind. Ohne die richtigen Kontrollen bringt Wachstum Risiken mit sich: unbekannte Herausgeber, fest codierte Zugriffsmodelle, veraltete Anmeldeinformationen und Apps, die niemand mehr überprüft.

Nachdem du die Grundlagen wie Eigentümerschaft und Umgebungen, Anmeldeinformationen und Berechtigungen abgedeckt hast, ist es an der Zeit, über Skalierung nachzudenken. Wie behältst du das Vertrauen, wenn Apps extern verwendet werden? Wie definierst du Zugriffsrollen klar über Abteilungen hinweg? Und wie verhinderst du, dass dein App-Verzeichnis zu einem Schwarzen Loch wird?

Dieser letzte Beitrag in der Serie über App-Registrierungen untersucht die Best Practices, die dir helfen, mit Kontrolle zu skalieren:

- Publisher-Verifizierung für externes Vertrauen

- App-Rollen für strukturierte, flexible Zugriffskontrolle

- Regelmässige Überprüfungen zur Beseitigung von Wildwuchs und Risikominimierung

Best Practice 11: Externes Vertrauen für Multi-Tenant- und Drittanbieter-Apps aufbauen

Wenn deine Organisation Anwendungen entwickelt und verteilt, die ausserhalb deines Microsoft Entra ID-Mandanten verwendet werden, können sie von Kunden, Partnern oder anderen Dritten genutzt werden. Es ist wichtig sicherzustellen, dass diese Anwendungen von Benutzern und Administratoren in anderen Organisationen als vertrauenswürdig angesehen werden. Eine Möglichkeit, dieses Vertrauen aufzubauen, besteht darin, deine Organisation als Verified Publisher im Microsoft Identity-Ökosystem zu registrieren.

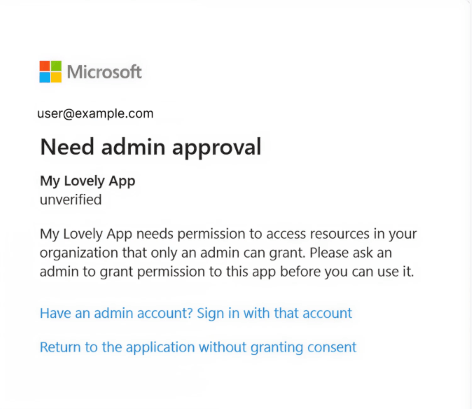

In Microsoft Entra ID, wenn sich ein externer Benutzer bei deiner App anmeldet oder ein Administrator in einem anderen Mandanten einen Zustimmungsbildschirm sieht, erscheinen die Publisher-Informationen in der Eingabeaufforderung. Wenn deine App nicht verifiziert ist, sehen Benutzer eine Warnung, dass der Publisher nicht verifiziert werden konnte.

|

|---|

| Zustimmungsbildschirm mit Warnung „Publisher konnte nicht verifiziert werden". |

Warum ist das wichtig?

- Benutzer und Administratoren in anderen Organisationen müssen deiner App vertrauen, bevor sie Zugriff auf Daten gewähren.

- Warnungen über nicht vertrauenswürdige Herausgeber können zu Verwirrung, Misstrauen oder völliger Ablehnung führen, insbesondere in Business-to-Business (B2B)-Szenarien.

- Mangelndes Vertrauen kann zu einem Blocker für die Akzeptanz werden, selbst bei sicheren und gut gestalteten Apps.

Durch Erlangung des Verified Publisher-Status:

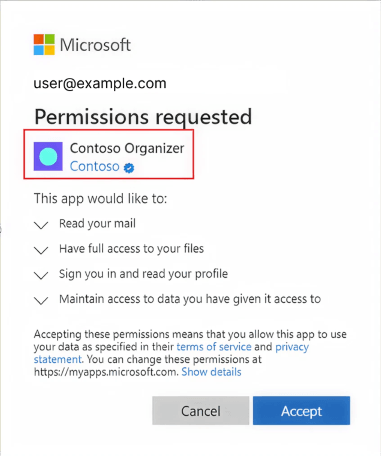

- Deine Anwendungen zeigen den verifizierten Namen und die Domain deiner Organisation auf den Microsoft-Anmelde- und Zustimmungsbildschirmen an.

- Dies entfernt die Warnung und gibt Benutzern und Administratoren in anderen Mandanten grösseres Vertrauen, dass die App sicher ist und von einer bekannten, validierten Organisation stammt.

Best Practice 12: Werde ein Verified Publisher in Microsoft Entra ID

Der Prozess, ein Verified Publisher zu werden, ist unkompliziert, erfordert aber einige Schritte.

Schritt 1: Verifiziere deine primäre Domain Zunächst musst du sicherstellen, dass die primäre Domain deiner Organisation in Microsoft Entra ID verifiziert ist. Dies bestätigt, dass du die Domain besitzt und berechtigt bist, sie zu repräsentieren.

Schritt 2: Verknüpfe eine App-Registrierung Als Nächstes musst du mindestens eine App-Registrierung veröffentlichen und sie mit deiner verifizierten Domain verknüpfen.

Schritt 3: Beantrage über das Microsoft Partner Center Schliesslich kannst du die Publisher-Verifizierung über das Microsoft Partner Center beantragen, wo Microsoft deine Einreichung prüft und nach Genehmigung deine Apps über alle Mandanten hinweg als verifiziert markiert.

Wann ist die Verifizierung unerlässlich? Dieser Prozess ist besonders wichtig, wenn du:

- Ein Multi-Tenant-SaaS-Produkt anbietest

- Line-of-Business-Apps entwickelst, die in Kundenumgebungen bereitgestellt werden

- Integrationen erstellst, die erfordern, dass Benutzer oder Administratoren in anderen Organisationen deiner App zustimmen

Ohne verifizierten Publisher-Status kannst du auf Widerstand oder Verzögerungen während der Bereitstellung stossen. Administratoren müssen deine App möglicherweise manuell über Richtlinien für bedingten Zugriff überprüfen und genehmigen oder zusätzliche Dokumentation anfordern, bevor sie die App in ihre Umgebung lassen.

|

|---|

| Zustimmungsbildschirm für eine App, die den Verified Publisher-Status erreicht hat. |

Der Verified Publisher-Status geht nicht nur um Branding. Es geht um Transparenz, Sicherheit und Benutzererfahrung. Er kommuniziert an andere Organisationen, dass Microsoft deine Identität verifiziert hat und dass deine Anwendung sicher ist, um mit sensiblen Daten und Diensten zu interagieren.

Best Practice 13: Plane und definiere Anwendungszugriffsebenen

Beim Erstellen oder Integrieren von Anwendungen mit Microsoft Entra ID ist es wichtig, sorgfältig zu überlegen:

- Wie Benutzer Zugriff erhalten

- Welche Zugriffsebene sie haben sollten

Nicht alle Benutzer benötigen die gleichen Fähigkeiten innerhalb einer Anwendung. Beispielsweise müssen einige Benutzer möglicherweise nur Daten anzeigen, andere müssen Inhalte bearbeiten und einige wenige benötigen möglicherweise administrative Kontrolle. Die effektive Verwaltung dieser Berechtigungen ist ein wichtiger Teil sowohl der Anwendungssicherheit als auch der Benutzererfahrung.

Eine strukturierte Möglichkeit, dies zu erreichen, besteht darin, Anwendungsrollen zu definieren. Anwendungsrollen stellen eine formale Definition dessen dar, welche Aktionen ein Benutzer in einer App ausführen darf. Durch Zuweisen einer Rolle zu einem Benutzer (direkt, über Gruppenmitgliedschaft oder über Zugriffspakete) kannst du Verantwortlichkeiten klar zuordnen und sicherstellen, dass Berechtigungen konsistent und vorhersehbar sind.

Einige gängige Beispiele für Anwendungsrollen sind:

- Reader / Viewer – kann nur auf Daten oder Inhalte zugreifen und diese anzeigen.

- Contributor / Editor – kann Inhalte erstellen oder aktualisieren, aber keine systemweiten Einstellungen verwalten.

- Administrator – hat vollen Zugriff, einschliesslich der Möglichkeit, die Anwendung zu konfigurieren und den Benutzerzugriff zu verwalten.

- Custom Roles – zugeschnitten auf spezifische Geschäftsanforderungen, wie „Genehmiger", „Projektmanager" oder „Support-Agent".

Vorteile der Verwendung von Anwendungsrollen:

- Klarheit: Rollen bieten eine klare Beschreibung dessen, was eine Person tun darf, und reduzieren Mehrdeutigkeiten.

- Konsistenz: Der Zugriff kann über mehrere Anwendungen hinweg standardisiert werden, was die Governance erleichtert.

- Skalierbarkeit: Rollen ermöglichen es dir, die gleichen Zugriffsdefinitionen auf viele Benutzer oder Gruppen anzuwenden, was das Management im grossen Massstab vereinfacht.

- Sicherheit: Erzwingt das Prinzip der geringsten Berechtigung, indem nur die für die Rolle erforderlichen Berechtigungen gewährt werden.

Durch frühzeitiges Planen und Definieren von Anwendungsrollen im Design- oder Integrationsprozess legst du eine starke Grundlage für sichere, konforme und benutzerfreundliche Zugriffsverwaltung.

Sobald Rollen in der App-Registrierung definiert sind, werden sie in der Enterprise Application-Instanz verfügbar, die die App in deinem Mandanten repräsentiert. Von dort aus können Administratoren diese Rollen Benutzern oder, häufiger, Entra ID-Gruppen zuweisen.

Best Practice 14: Überprüfe App-Registrierungen regelmässig

Während deine Organisation mehr Anwendungen mit Microsoft Entra ID erstellt und verbindet, wird die Anzahl der App-Registrierungen in deinem Mandanten natürlich wachsen. Im Laufe der Zeit können einige dieser Apps veraltet, ungenutzt oder falsch konfiguriert werden. Wenn sie nicht überprüft und gewartet werden, können sie still und leise Sicherheitslücken und Betriebsrisiken in deine Umgebung einführen.

Deshalb ist es wichtig, regelmässige Überprüfungen von App-Registrierungen durchzuführen. Diese Überprüfungen helfen dabei, Apps zu identifizieren, die nicht mehr verwendet werden, veraltete oder abgelaufene Anmeldeinformationen enthalten oder Berechtigungen haben, die ihren aktuellen Zweck überschreiten. Ohne diese regelmässige Wartung kann dein Mandant verwaiste Anwendungen ansammeln – Apps, die noch aktive Anmeldeinformationen und Berechtigungen haben, aber keinen geschäftlichen Zweck mehr erfüllen oder nicht mehr von einem Eigentümer überwacht werden. Diese verwaisten Apps schaffen eine unnötige Angriffsfläche und machen deine Umgebung schwerer zu sichern.

Ein guter App-Überprüfungsprozess umfasst mehrere wichtige Prüfungen:

- Gültigkeit der Anmeldeinformationen

Gibt es Secrets oder Zertifikate, die abgelaufen sind oder bald ablaufen? Alte Anmeldeinformationen sollten entfernt werden, und aktive sollten strengen Sicherheitspraktiken folgen, einschliesslich angemessener Lebensdauern und sicherer Speicherung in Tools wie Azure Key Vault.

- Anmeldeaktivität

Wurde die App kürzlich verwendet? Microsoft Entra ID ermöglicht es dir, die App-Nutzung zu überprüfen, indem du Anmeldeprotokolle untersuchst, die über das Entra Admin Center oder programmatisch über die Microsoft Graph API zugänglich sind. Wenn eine App seit mehreren Monaten nicht verwendet wurde und keine klare Eigentümerschaft hat, kann sie ein Kandidat für die Stilllegung oder Entfernung sein.

- Berechtigungsnutzung

Benötigt die App noch die Berechtigungen, die ihr gewährt wurden? Wenn eine App anfangs mit breiten API-Berechtigungen konfiguriert wurde, aber jetzt nur noch eingeschränkten Zugriff benötigt, sollten diese Berechtigungen reduziert werden. Dies hilft, das Prinzip der geringsten Berechtigung aufrechtzuerhalten und den Explosionsradius zu begrenzen, falls die App jemals kompromittiert wird.

- Eigentümerschaft

Hat die App einen klar zugewiesenen Eigentümer oder Sponsor? Wenn niemand dafür verantwortlich ist, besteht eine hohe Wahrscheinlichkeit, dass die Wartung vernachlässigt wird. Apps ohne Eigentümer sollten entweder neu zugewiesen oder aus der Umgebung entfernt werden.

Best Practice 15: Verwende Lifecycle Workflows zur Deaktivierung oder Bereinigung von Apps

Wenn du Apps identifizierst, die inaktiv, ohne Eigentümer oder unnötig sind, kannst du entsprechende Massnahmen ergreifen. In vielen Fällen kann die App vorübergehend deaktiviert werden, indem die Anmeldefähigkeiten über die App-Eigenschaften ausgeschaltet werden. Dies gibt Zeit, um mit Stakeholdern zu bestätigen, ob die App noch benötigt wird oder nicht. Wenn niemand sie beansprucht oder reaktiviert, sollte die App sicher gelöscht werden, um ihre Anmeldeinformationen und zugehörigen Berechtigungen zu eliminieren.

Die Einrichtung eines wiederkehrenden Überprüfungsplans, wie alle 3 oder 6 Monate, hilft sicherzustellen, dass deine App-Landschaft sauber, sicher und konform bleibt. Überprüfungen sollten dokumentiert und vorzugsweise automatisiert werden, um nicht zu einer zeitaufwendigen manuellen Aufgabe zu werden.

BONUS: Automatisiere die App-Überprüfung mit EasyLife 365 Identity

Hier bietet EasyLife 365 Identity erheblichen Mehrwert. Es ermöglicht dir, den Überprüfungsprozess zu automatisieren durch:

- Verfolgung des Ablaufs von Anmeldeinformationen

- Überwachung der Anmeldeaktivität

- Verfolgung der Verantwortlichkeit

Es unterstützt auch Lifecycle Workflows wie das Markieren inaktiver Apps, Benachrichtigen von Eigentümern und Auffordern von Sponsoren zu Massnahmen. Mit klaren Eigentümerdaten und richtliniengesteuerten Überprüfungszyklen stellt EasyLife 365 Identity sicher, dass keine App vergessen wird und kein Sicherheitsrisiko unverwaltet bleibt.

BONUS: Fazit: Halte dein App-Verzeichnis sauber, sicher und unter Kontrolle

Die Verwaltung von App-Registrierungen in Microsoft Entra ID ist eine kritische Verantwortung für jede Organisation, die auf Microsoft 365, Azure-Dienste oder cloudbasierte Anwendungen angewiesen ist. App-Registrierungen definieren, wie sich Anwendungen identifizieren, authentifizieren und Zugriff auf Ressourcen erhalten. Wenn sie richtig verwaltet werden, bieten sie sichere und effiziente Integration mit der Microsoft Identity-Plattform. Wenn sie vernachlässigt werden, werden sie zu einer Quelle von Risiken, Komplexität und Betriebsproblemen.

In dieser Serie haben wir eine Reihe wesentlicher Best Practices vorgestellt, um Organisationen zu helfen, die Kontrolle über ihre App-Registrierungen zu erlangen. Wir haben die Bedeutung folgender Punkte behandelt:

- Klare Zuweisung der Eigentümerschaft

- Sicherung von Anmeldeinformationen

- Anwendung des Prinzips der geringsten Berechtigung

- Beschränkung, wer Apps registrieren kann

- Verwendung des Verified Publisher-Status für externes Vertrauen

- Definition von App-Rollen für strukturierte Zugriffskontrolle

- Durchführung regelmässiger Überprüfungen zur Identifizierung veralteter oder übermässig berechtigter Apps

Jede dieser Praktiken trägt zu einem sichereren, besser verwaltbaren und konformen Identity-Ökosystem bei. Sie sind nicht nur technische Konfigurationen. Sie stellen operative Leitplanken dar, die sowohl IT- als auch Geschäftsteams dabei unterstützen, die Microsoft Cloud sicher und effektiv zu nutzen.

Die manuelle Implementierung und Wartung dieser Praktiken kann jedoch herausfordernd sein, insbesondere wenn die Anzahl der Apps in deinem Mandanten wächst. Hier bietet EasyLife 365 Identity leistungsstarke Vorteile:

- Verbessert Microsoft Entra ID durch Einführung dedizierter Eigentümerverfolgung durch Rollen und Sponsoren

- Verwaltet Anmeldeinformations-Lebenszyklen mit automatisierter Benachrichtigung

- Ermöglicht richtliniengesteuerte Überprüfungen über deine gesamte Anwendungslandschaft

- Bringt Sichtbarkeit zu App-Berechtigungen und reduziert blinde Flecken

- Vereinfacht die Delegation von Verantwortlichkeiten ohne Kontrollverlust

- Stellt sicher, dass jede App, unabhängig von ihrem technischen Zweck, einen klaren Weg für Governance und Verantwortlichkeit hat

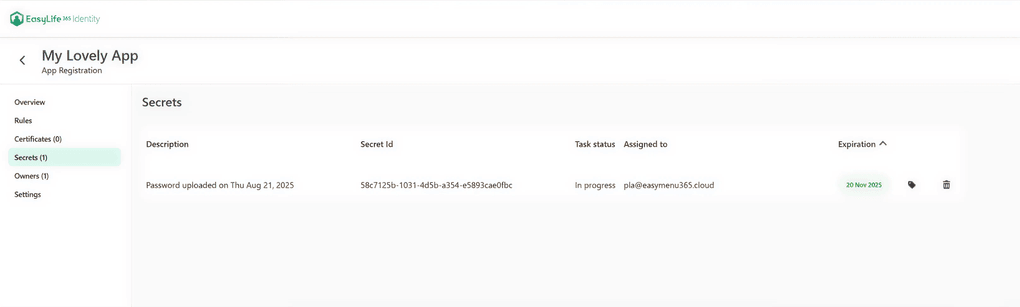

|

|---|

| EasyLife 365 Identity-Screenshot zeigt ein aktives App-Secret für sichere Anmeldeinformationsverwaltung. |

Durch die Kombination der nativen Funktionen von Microsoft mit den erweiterten Governance-Funktionen von EasyLife 365 Identity kann deine Organisation über reaktives Management hinausgehen und eine sichere, gut verwaltete Grundlage für alle Anwendungsintegrationen etablieren. Dies ermöglicht es deiner IT-Umgebung, sicher und nachhaltig zu skalieren, ohne die Kontrolle über die Apps zu verlieren, die dein Unternehmen antreiben.

Zusammen mit den früheren Praktiken in dieser Serie helfen dir diese letzten Schritte, einen sicheren, flexiblen und nachhaltigen Ansatz für die Anwendungsidentität in Microsoft Entra ID zu etablieren.

Als Nächstes: In unserer nächsten Serie werden wir untersuchen, wie Enterprise Applications verwaltet werden, die Zugriffspunkte, die Berechtigungen im täglichen Betrieb durchsetzen.