Serie

Die Risiken des Oversharings in Microsoft 365 verstehen

1: Sicherheitsrisiken durch Gastkonten und interne Benutzer in Microsoft 365: So verhinderst du Datenexposition (Du liest diesen Artikel)

2: Unbefugten Zugriff auf Shared Mailboxes und Distribution Lists in Microsoft 365 verhindern

3: Microsoft Teams Oversharing-Problem: So schützt du deine Daten

4: Microsoft 365 Copilot und Datensicherheit: Besteht Oversharing-Risiko?

Microsoft 365 bietet leistungsstarke Tools wie SharePoint Online, OneDrive, Teams, Shared Mailboxes, Distribution Lists und KI-gestütztes Copilot, um die Zusammenarbeit zu optimieren. Aber mit all dieser Bequemlichkeit kommt eine versteckte Gefahr: Oversharing.

Wenn sensible Informationen in die falschen Hände geraten – sei es durch schwache Sicherheitseinstellungen, übermässige Berechtigungen oder versehentliches Teilen – kann dies zu Datenverletzungen, Compliance-Verstössen oder finanziellen Verlusten führen.

Dies ist der erste Artikel in einer vierteiligen Serie über die Risiken des Oversharings in Microsoft 365 und wie man sie verhindert. Wir beginnen mit der Untersuchung von Gastkonten und internen Benutzer-Sicherheitsrisiken, tauchen dann in den unbefugten Zugriff auf Shared Mailboxes und Distribution Lists ein, decken die einzigartigen Risiken des Oversharings in Microsoft Teams auf und untersuchen schliesslich Copilots Sicherheits- und Compliance-Herausforderungen.

Lass uns Teil 1 beginnen, indem wir uns ansehen, wie Gastkonten und interne Benutzer deine Daten gefährden können und was du tun kannst, um sie sicher zu halten.

Hauptrisiken durch Gastkonten und wie man sie mindert

Gastkonten ermöglichen es externen Partnern, Auftragnehmern oder Anbietern, auf organisatorische Ressourcen zuzugreifen, aber sie können auch erhebliche Sicherheitsbedenken einführen. Um diese Risiken zu minimieren, müssen Organisationen sich der folgenden Probleme bewusst sein:

1. Übermässiger Zugriff auf sensible Daten

Externe Gäste können versehentlich Zugriff auf vertrauliche Informationen erhalten, wenn ihnen übermässige Berechtigungen für SharePoint, OneDrive oder Teams-Kanäle gewährt werden. Zum Beispiel könnte ein Anbieter mit Zugriff auf einen Teams-Kanal eine Datei mit proprietären Finanzprognosen herunterladen, die versehentlich zugänglich gelassen wurde.

Minderung: Überprüfe und begrenze regelmässig Gastberechtigungen auf nur die wesentlichen Ressourcen. Setze zeitgebundenen Zugriff für externe Benutzer und stelle Gastkonten unverzüglich ausser Betrieb, wenn die Zusammenarbeit endet. Erfordere Multi-Faktor-Authentifizierung (MFA) für alle externen Benutzer, um die Sicherheit zu erhöhen. Erwäge zusätzlich, Sensitivity Labels auf Dateien zu implementieren, um das Risiko des versehentlichen Teilens sensibler Informationen zu reduzieren.

2. Mangel an Verantwortlichkeit

Die Überwachung von Gastaktivitäten ist oft schwieriger als bei internen Benutzern, was es schwieriger macht, potenziellen Missbrauch oder unbefugtes Teilen von Informationen zu identifizieren. Stell dir ein Szenario vor, in dem ein externer Auftragnehmer sensible Projektdaten herunterlädt, aber die Aktivität aufgrund unzureichender Nachverfolgung unbemerkt bleibt.

Minderung: Weise jedem Gastkonto einen Sponsor zu, der als primärer Ansprechpartner für den Gast dient. Dies ermöglicht es dir, regelmässige Zugriffsüberprüfungen zu planen, bei denen Sponsoren bestätigen können, ob der Gast noch Zugriff auf Unternehmensressourcen benötigt. Setze zeitgebundenen Zugriff für Gastkonten, um sicherzustellen, dass sie nur so lange Zugriff haben, wie nötig, und implementiere Prozesse zur Ausserbetriebnahme von Gastkonten, sobald ihre Zusammenarbeit endet.

3. Unsichere Freigabelinks

Gäste können Links mit breitem Zugriff erhalten (z.B. "Jeder mit dem Link"), die an unbefugte Parteien weitergeleitet werden können, was sensible Daten gefährdet. Zum Beispiel teilt ein externer Partner einen Link mit seinem Kollegen ausserhalb der Organisation, der dann auf vertrauliche Materialien zugreift.

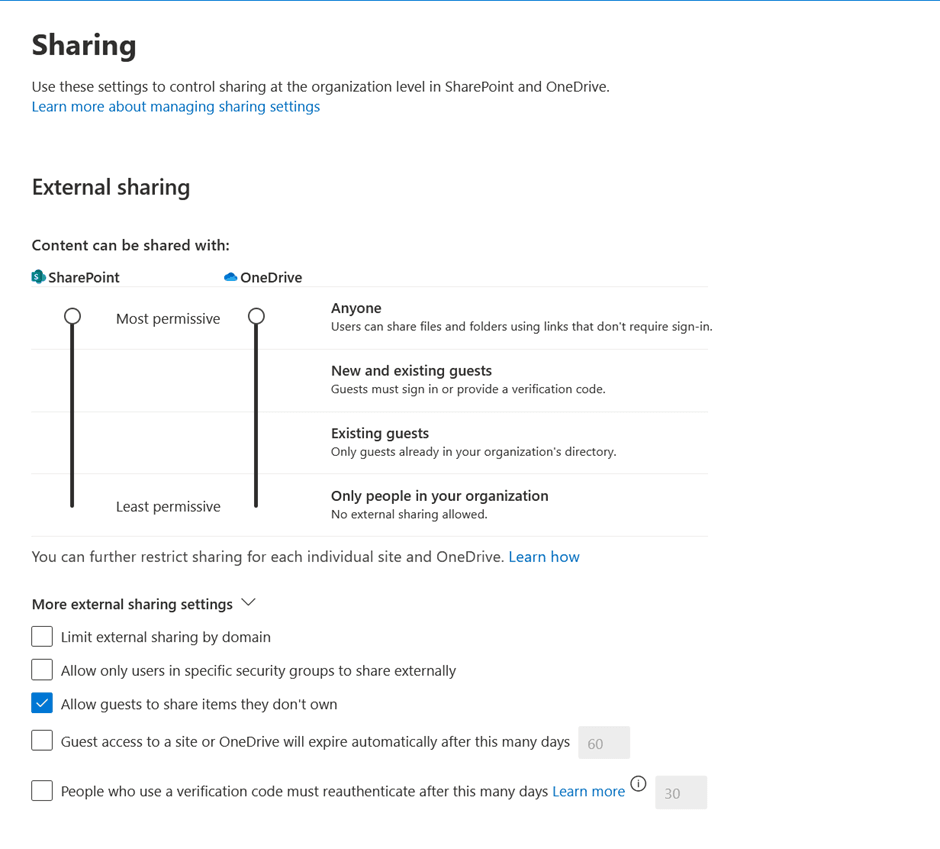

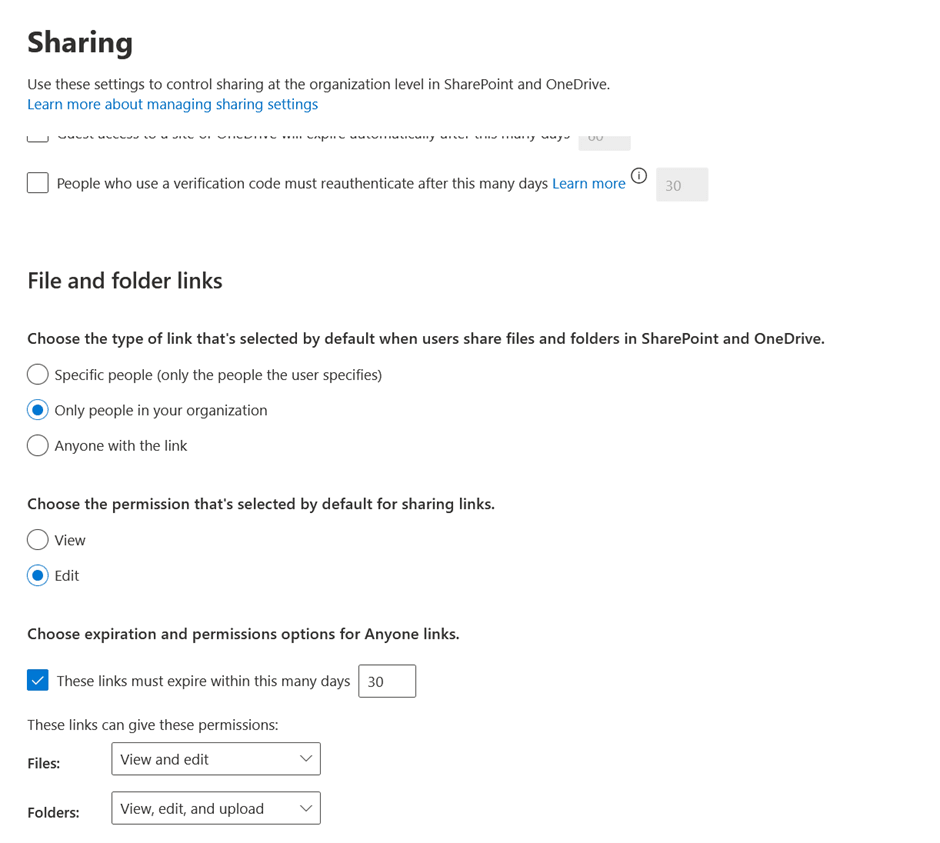

Minderung: Aktualisiere die Standard-Freigabeeinstellungen im SharePoint Admin Center, indem du die Option "Gästen erlauben, Elemente zu teilen, die sie nicht besitzen" deaktivierst.

Konfiguriere zusätzlich "Jeder"-Links so, dass sie nach einer bestimmten Dauer automatisch ablaufen, um die Sicherheit zu erhöhen und das Risiko unbefugten Zugriffs zu reduzieren.

Beachte, dass diese Einstellungen für den gesamten Mandanten gelten. Du kannst dedizierte Einstellungen für jede einzelne SharePoint-Site festlegen.

Während Gastkonten einzigartige Herausforderungen darstellen, spielen interne Benutzer auch eine kritische Rolle bei der Aufrechterhaltung der Sicherheit in Microsoft 365. Lass uns nun die Risiken untersuchen, die mit internem Benutzer-Oversharing verbunden sind, und wie man sich dagegen schützt.

Risiken des internen Benutzer-Oversharings und wie man sie mindert

Auch wenn interne Benutzer vertrauenswürdig sind, können sie versehentlich zum Oversharing beitragen, wenn die richtigen Schutzmassnahmen nicht vorhanden sind. Hier sind einige häufige Risiken:

1. Versehentliches Teilen sensibler Daten

Mitarbeiter können versehentlich sensible Dokumente oder Dateien in Teams-Kanälen oder auf OneDrive teilen, oft durch falsche Konfiguration der Zugriffseinstellungen oder Teilen mit den falschen Empfängern. Zum Beispiel teilt ein Mitarbeiter einen Bericht mit vertraulichen Kundendetails in einem öffentlichen Teams-Kanal und exponiert ihn unbeabsichtigten Betrachtern.

Minderung: Biete Schulungen für Mitarbeiter an, wie man Freigabeeinstellungen richtig konfiguriert und die Risiken unsachgemässen Teilens erkennt. Automatisiere Freigabekontrollen durch Anwendung von Sensitivity Labels sowohl auf Container- als auch auf Dateiebene. Definiere zusätzlich klare Freigabeklassifizierungen, die darlegen, was in bestimmten Szenarien geteilt werden kann. Diese Anleitung hilft Benutzern, fundierte Entscheidungen zu treffen und das Risiko von Fehlern zu minimieren.

2. Breite Berechtigungen gewährt

Das Gewähren übermässiger Berechtigungen an interne Benutzer, insbesondere auf SharePoint-Sites oder Teams-Kanälen, kann zu unbefugtem Zugriff und versehentlicher Exposition sensibler Informationen führen. Zum Beispiel könnte ein neues Teammitglied vollen Zugriff auf eine SharePoint-Bibliothek mit Dokumenten auf Führungsebene erhalten, obwohl es nur Zugriff auf einen bestimmten Ordner benötigt. Während offene Kommunikation und Transparenz in Organisationen wichtig sind, ist es ebenso wichtig, das Risiko von Missbrauch oder unbeabsichtigten Fehlern zu minimieren, indem Zugriffsberechtigungen sorgfältig verwaltet werden.

Minderung: Wende das Prinzip der geringsten Berechtigung an und stelle sicher, dass Mitarbeiter nur Zugriff auf die Ressourcen erhalten, die sie benötigen.

3. Mangelndes Bewusstsein

Viele Mitarbeiter verstehen möglicherweise nicht vollständig die Risiken, die mit dem Teilen sensibler Informationen verbunden sind, oder die Protokolle, die erforderlich sind, um diese Daten zu schützen. Zum Beispiel könnte ein Mitarbeiter sensible HR-Dokumente in einen gemeinsamen OneDrive-Ordner hochladen, ohne zu erkennen, dass er für alle Mitarbeiter zugänglich ist.

Minderung: Führe regelmässig Sicherheitsschulungen durch und setze klare Richtlinien rund um Daten-Freigabepraktiken durch.

4. Kollaboratives Over-Sharing in Teams

In Teams können Benutzer ganze Ordner, Kanalbeiträge oder Dateien teilen, ohne vollständig zu berücksichtigen, ob der Inhalt für das Publikum relevant oder angemessen ist, was zu einer Überexposition sensibler Informationen führen kann. Zum Beispiel könnte ein Projektleiter einen Ordner mit Vertragsentwürfen und Finanzanalysen teilen, obwohl nur ein Dokument für die Diskussion benötigt wird. Während die Verwendung öffentlicher Teams nicht grundsätzlich abgeraten wird, ist es entscheidend, dass alle Benutzer verstehen, dass diese Kanäle für alle Mitarbeiter zugänglich sind – und potenziell für Gastkonten – was eine sorgfältige Berücksichtigung geteilter Inhalte noch wichtiger macht.

Minderung: Ermutige Benutzer, den Inhalt, den sie teilen, sorgfältig zu überprüfen und ihn auf relevante Dateien oder Dokumente zu beschränken. Detailliertere Strategien zur Verhinderung von Oversharing in Teams werden im dritten Teil unserer Serie behandelt.

Lass nicht zu, dass Oversharing deine M365-Umgebung gefährdet

In diesem ersten Teil unserer Serie haben wir die erheblichen Sicherheitsrisiken untersucht, die durch Gastkonten und interne Benutzer in Microsoft 365 entstehen. Diese Risiken – von übermässigem Zugriff auf sensible Daten bis hin zu versehentlichem Oversharing – können schwerwiegende Folgen haben, einschliesslich Datenverletzungen und Compliance-Verstössen. Mit den richtigen Schutzmassnahmen können diese Risiken jedoch effektiv verwaltet und gemindert werden.

Durch Überprüfung von Gastberechtigungen, Implementierung von Verantwortlichkeitsmassnahmen und Sicherung von Freigabeeinstellungen können Organisationen die Chance unbefugten Zugriffs reduzieren. Schulung von Mitarbeitern, Durchsetzung von Zugriffskontrollen und Erstellung klarer Freigaberichtlinien helfen, sensible Informationen sicher zu halten.

Lösungen wie EasyLife 365 Collaboration können dir helfen, den vollständigen Lebenszyklus von Kollaborationsressourcen zu verwalten, einschliesslich B2B-Gastkonten. EasyLife 365 Collaboration vereinfacht den Prozess durch Verwaltung des Gastzugriffs, Automatisierung von Berechtigungsüberprüfungen und Bereitstellung umsetzbarer Einblicke, um sicherzustellen, dass deine Daten sicher bleiben. Denk daran, die Sicherung von Microsoft 365 ist ein kontinuierlicher Prozess. Während deine Organisation wächst und neue Tools übernimmt, ist die kontinuierliche Überwachung und Aktualisierung von Sicherheitsmassnahmen entscheidend, um potenziellen Risiken einen Schritt voraus zu sein.

Bleib dran für Teil 2 unserer Serie, die untersuchen wird, wie man unbefugten Zugriff auf Shared Mailboxes und Distribution Lists verhindert. In der Zwischenzeit stelle sicher, dass du Schritte unternimmst, um Gast- und internes Benutzer-Oversharing zu minimieren, um deine Daten sicher zu halten.